Carte de visite en ligne coiffeur à domicile

Prenez garde aux fichiers .zip ! D’après des experts en sécurité, cette extension est susceptible d’être utilisée par des pirates pour orchestrer d’astucieuses attaques phishing…

Il y a quelques semaines, Google a ajouté huit nouveaux noms de domaine, dont les très controversés .zip et .mov. La décision du géant de la recherche a rapidement provoqué la colère des experts en sécurité informatique. Ceux-ci estiment que les deux noms, similaires à deux extensions de fichiers populaires, vont être exploités par des cybercriminels pour piéger les internautes. Pour TrendMicro, « ces domaines peuvent poser des risques pour la sécurité en raison de l’exploitation de cybercriminels à des fins malveillantes ».

Dans un billet publié ce 22 mai 2023, mr.d0x, un chercheur en cybersécurité très actif sur Twitter, a d’ailleurs détaillé « une nouvelle technique de phishing » potentielle, qui tire parti de l’apparition du .zip.

À lire aussi : ne tombez pas dans le panneau des faux messages Chronopost

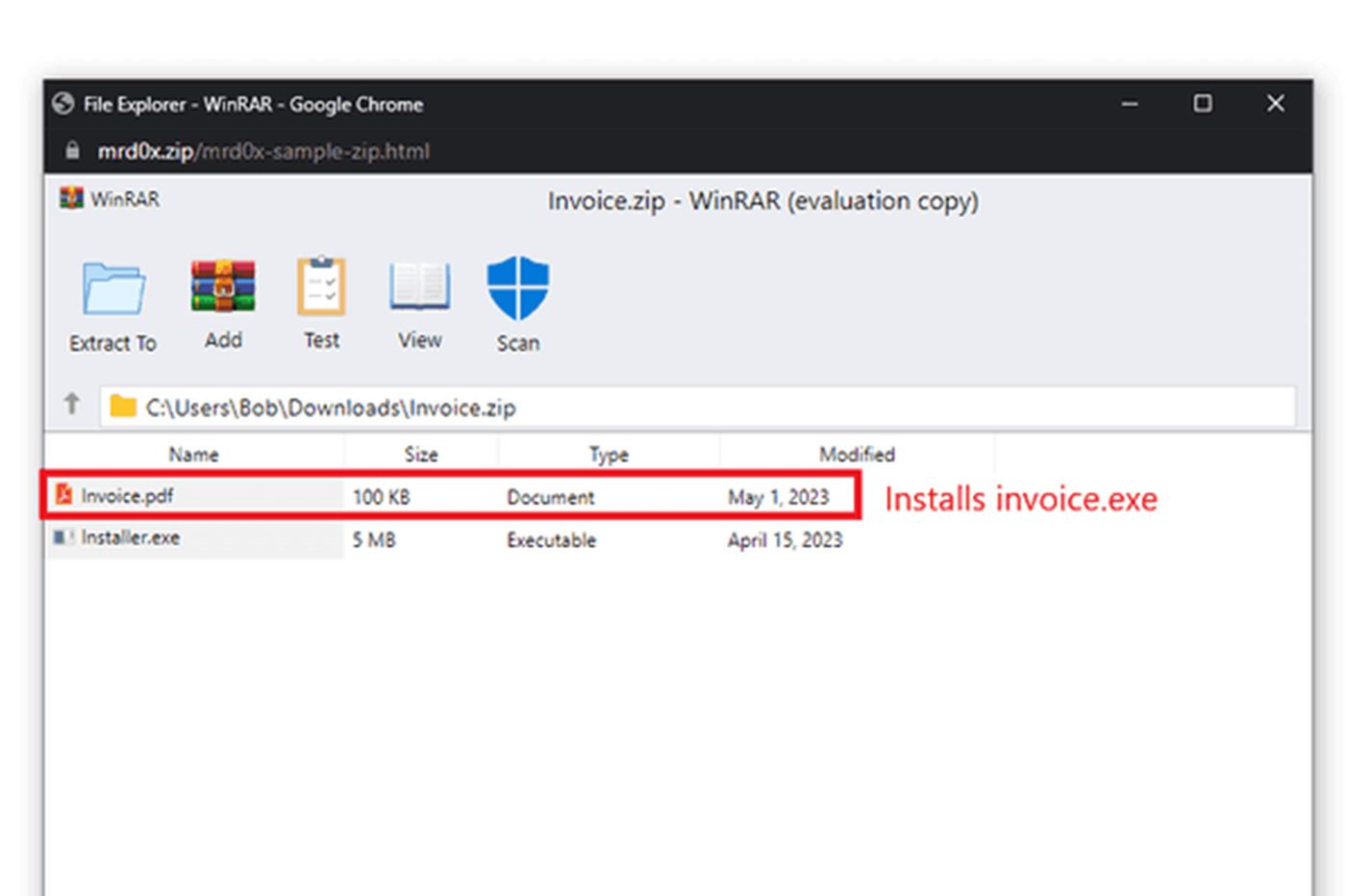

Dans le cadre de cette stratégie, un pirate fait passer un site web, dont le nom de domaine est .zip, dans le navigateur pour « un logiciel d’archivage de fichiers ». Grâce à du simple code HTML et CSS, un attaquant pourrait mettre au point un site web factice dont l’interface est calquée sur un logiciel de compression de données répandu, comme WinRAR. De la même manière, il est possible de copier l’explorateur de fichiers de Windows 11 pour endormir la méfiance des victimes.

Dans un premier temps, l’internaute cliquera innocemment sur un document .zip, persuadé qu’il s’agit d’un fichier à décompresser. À la place, celui-ci va ouvrir un site web malveillant. Si l’interface est correctement conçue, l’internaute ne se rendra compte de rien.

Croyant utiliser un logiciel d’archivage, il va cliquer sur le prétendu fichier contenu dans l’archive. Les pirates peuvent alors relayer l’utilisateur sur une fenêtre réclamant des identifiants de connexion. C’est à ce moment-là que le piège se referme. Les données de l’internaute, comme le mot de passe, sont collectées par les attaquants.

Toujours d’après mr.d0x, il est également possible de faire passer « un fichier non exécutable » pour « un fichier exécutable ». Une fois sur le site web factice, l’internaute, déjà dans les filets des hackers, pourrait être invité à cliquer sur un faux document, comme un PDF par exemple. Au lieu d’ouvrir un fichier décompressé, l’utilisateur va télécharger un fichier .exe, qui va s’installer sur son ordinateur. C’est une stratégie efficace pour propager des malwares sur des ordinateurs.

Considérant toutes les nouvelles possibilités offertes aux pirates, l’expert en cybersécurité recommande aux organisations de bloquer les noms de domaine en .mov et .zip. Il précise que les deux nouveaux noms « sont déjà utilisés pour le phishing et continueront probablement à être de plus en plus utilisés ». De son côté, TrendMicro recommande de sensibiliser au maximum les utilisateurs au sujet des nouvelles stratégies employées par les criminels.

Source : mr.d0x

Aucun commentaire n'a été posté pour l'instant.